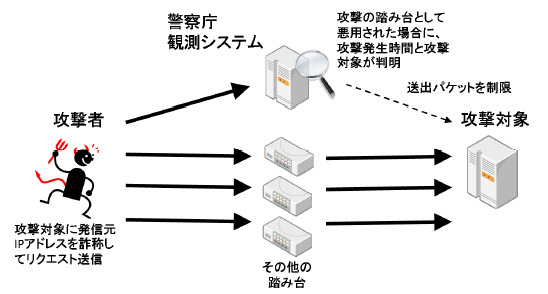

警察庁は10月23日、国内外のIPアドレスに対するリフレクター攻撃と思われるパケットを確認したとして、「@police」において注意喚起を発表した。同庁では、DNS、NTP、SSDP、SNMP等のUDPを利用するプロトコルを悪用するリフレクター攻撃の脅威が現実のものになりつつあるとして、新たな観測システムの運用を開始している。同システムは、リフレクター攻撃の踏み台として利用できると誤認させ、到達するパケットを観測するもので、これによりリフレクター攻撃の発生時間や攻撃対象等の情報を収集することが可能になるという。

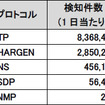

同システムによると、1日当たりNTPでは8,368,408件、CHARGENでは2,850,229件、DNSでは456,101件、SSDPでは56,425件、SNMPでは234件のパケットを検知したという。同庁では一般的な対策として「意図せずに外部へ不要なサービスを公開していないか確認し、不要なサービスは停止する」「不特定多数に公開する必要の尾あるサービスについては、適切な設定への変更を実施する」などを推奨している。またブロードバンドルータにおいては、「ルータのファームウェアの最新バージョンや攻撃を回避する設定を確認し、適用する」「製造元の対応が打ち切られているような古い機種は交換を検討する」などの対策を推奨している。

![大型・中型車もAT限定免許、「物流の2024年問題」で警察庁が導入検討[新聞ウォッチ]](/imgs/sq_l1/2002012.jpg)

![女性の負傷リスクが男性比1.45倍---運転中の衝突事故で[新聞ウォッチ]](/imgs/sq_m_l1/1991210.jpg)